由科罗拉多大学博尔德分校和美国国家标准与技术研究院(NIST)主导的联合研究团队开发并演示了一种基于设备无关技术的、完全可追溯的随机数生成协议。该协议通过不可预测的非定域量子关联提取随机性,并借助分布式的交织哈希链,实现了整个提取过程在密码学意义上的验证与追踪。该研究不仅实现了一个高安全性和可信度的量子随机性服务,也标志着量子通信协议与新兴互联网技术的协同融合迈出了重要一步。该成果于6月11日发表在《自然》杂志。

© Nature研究论文以《来自非定域量子优势的可追溯随机数(Traceable random numbers from a non-local quantum advantage)》为题发表于《自然》杂志

随机数生成器广泛应用于彩票、陪审团抽签和临床试验分组等场景。“真正的随机数”是由在任何条件下都无法预测结果的过程所产生的。而许多所谓的“随机数”其实是伪随机数:它们由某种算法生成,只要输入相同,输出就完全可重复。

在量子随机数生成器中,随机数的生成依赖于对某个量子系统(如光子)的测量。量子系统可以被制备为测量结果无法预测的态,从而产生真正随机性。但无论是经典方法还是量子方法,我们都难以完全信任其使用的器件和生成过程。

一个更安全的解决方案是利用两光子处于纠缠态的性质。这意味着无论两光子相隔多远,只要它们同时被测量,测量结果之间就会呈现出无法由经典物理解释的统计关联,这种现象被称为贝尔非定域性。如果两个光子分别被送到满足类空间隔的相互独立的观测方进行测量,只要没有超光速通信的可能性,就无法伪造贝尔非定域性实验结果。因此,基于此原理的随机数生成器可以被视为真正随机性的可靠来源。然而,若实际的测量时间被暗中操控,仍有可能伪造实验结果。

一种基于量子物理的方法能够生成真正不可预测的数字序列。图片来源:Flavio Coelho/Getty

研究团队将量子随机数生成的高度安全性与一个经典协议相结合,不仅确保输出结果是真正随机的,而且使得这一随机性是可验证的。在该随机数生成协议中,一对纠缠光子被发送到相距约110米的两个站点,它们的状态被同步测量,结果被记录下来。这两个测量的时间也分别记录在独立的时间标记器中,用于排除不满足时间要求的结果,避免实验结果被伪造。

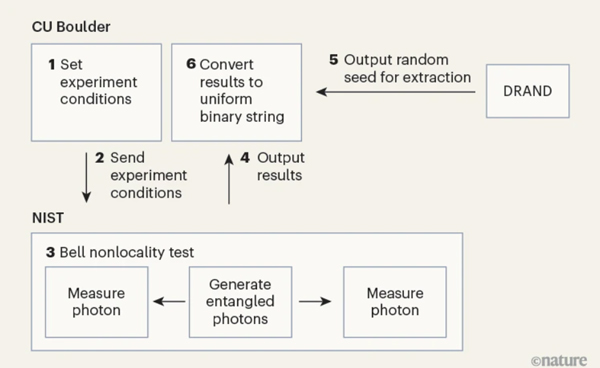

整个协议分布在相互独立的三方之间。NIST位于科罗拉多州博尔德的实验室进行纠缠光子的制备与测量,为协议提供原始的熵源。在该市的另一处,科罗拉多大学博尔德分校(CU Boulder)负责设定假设检验参数,验证光子之间的关联是否满足贝尔非定域性的要求,并运行随机性提取器。

虽然贝尔非定域性实验的输出是不可预测的,但不是均匀分布的,即某些结果可能比其他结果更可能发生。协议中的第三方是一个名为分布式随机信标守护进程(DRAND)的外部经典随机数生成器,它为随机性提取器提供一个独立的种子。

具备分布式架构的可追溯量子随机数生成器。图片来源:Nature

为了防止任意一方被攻破,该协议的所有操作步骤都被记录在称为哈希链的按时间顺序排列的数据序列中。每当某一方执行一次操作时,这一方就会生成包含该操作以及其他各方之前操作步骤的数字指纹。如果有一方篡改其已发布的数据,其余各方可以通过检测链上记录的哈希值是否仍然一致来发现这种篡改行为。

此外,每一步的操作结果及其对应的哈希链都会被上传到公开的在线记录中,从而允许任何人回溯整个协议流程以验证其真实性。若攻击者希望在不被发现的情况下控制随机数生成器的最终输出,就必须在多个地理位置同时篡改所有哈希链,这使得该系统受到攻击的难度相较于以往的方案大幅提升。

研究团队不仅是进行了一次前沿演示,而且让他们的系统已经实现了全自动化,在运行时能够每分钟生成512位随机比特串。这些随机数,协议各部分的执行记录,以及用于审计验证的开源工具均已在线公开。

不仅如此,该协议具有模块化结构,这意味着未来可以对部分组件进行升级。例如,哈希链可以采用对量子计算机攻击安全的密码协议来实现,且随着新技术的发展,协议的安全性分析也有望进一步提升。目前协议的多个阶段由科罗拉多大学博尔德分校承担,这在一定程度上削弱了其分布式安全架构的优势,因此将协议分配给更多的独立实体来执行。

研究团队的成果代表了量子技术的一个激动人心的里程碑:这是一个面向公众开放的服务,结合了量子机制中真正随机性的优势与可验证性,展示了相较现有技术的明确实用优势。可追溯的量子随机性可以用于公平分配资源,在当下这个信息混乱的时代,至少我们可以相信随机性。

我国在量子随机性研究居于世界领先地位,与美国处于同等水平。中国科学技术大学研究团队以及NIST于2018年分别同时首次完成器件无关量子随机数生成实验。其中,NIST的实验可防御经典侧信道攻击,而中国科大的实验结果可抵御经典与量子侧信道攻击。2021年,中国科大与NIST又分别实现器件无关量子随机性扩展,实现生成随机性大于消耗随机性。2022年,中国科大团队以器件无关量子随机数产生器为熵源,结合后量子密码认证,推出随机数信标公共服务,并应用于零知识证明领域,消除非交互式零知识证明中伪随机性的安全隐患。

论文链接:

https://www.nature.com/articles/s41586-025-09054-3

报道链接: